Pseudozufallsgenerator: Unterschied zwischen den Versionen

| (2 dazwischenliegende Versionen von einem Benutzer werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| + | <div style="text-align:right;">[[Bild:Buch.PNG]][[Benutzer:Deininger_Matthias/Facharbeit/Fachwortverzeichnis| Fachwortverzeichnis]]</div> | ||

===Pseudozufallsgenerator=== | ===Pseudozufallsgenerator=== | ||

<br> | <br> | ||

Der Name Pseudozufallsgenerator lässt schon erahnen, dass es nur von außen so aussieht, als ob der Pseudozufallsgenerator willkürliche Positionen wählt und dort Zufallsbits einfügt. In Wirklichkeit berechnet der PRNG diese Positionen, mithilfe des ersten Zufallsbits der sog. Seed-Zahl (Saat), so dass sich das System beim Entschlüsseln auch leicht wieder umkehren lässt. Ein Verfahren, um Padding zu realisieren, besteht darin, die Nachricht zu entschlüsseln und das erste Zufallsbit, das an einer festgelegten Stelle im Text eingefügt ist, auszulesen. Anschließend kann der PRNG anhand dieser Seed-Zahl die Positionen der anderen Zufallszahlen im Text berechnen und diese entfernen, so dass als Resultat der ursprüngliche Klartext erscheint.<br> | Der Name Pseudozufallsgenerator lässt schon erahnen, dass es nur von außen so aussieht, als ob der Pseudozufallsgenerator willkürliche Positionen wählt und dort Zufallsbits einfügt. In Wirklichkeit berechnet der PRNG diese Positionen, mithilfe des ersten Zufallsbits der sog. Seed-Zahl (Saat), so dass sich das System beim Entschlüsseln auch leicht wieder umkehren lässt. Ein Verfahren, um Padding zu realisieren, besteht darin, die Nachricht zu entschlüsseln und das erste Zufallsbit, das an einer festgelegten Stelle im Text eingefügt ist, auszulesen. Anschließend kann der PRNG anhand dieser Seed-Zahl die Positionen der anderen Zufallszahlen im Text berechnen und diese entfernen, so dass als Resultat der ursprüngliche Klartext erscheint.<br> | ||

| + | <br> | ||

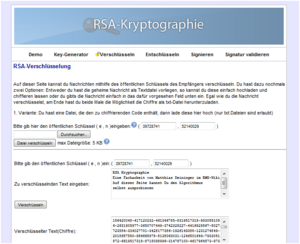

| + | [[Bild:Anwendung2.gif|left|Anwendung des Pseudozufallsgenerators]] | ||

| + | [http://garkbit.wor.net/rsa/prng.php '''Hier kannst du einen Pseudozufallsgenerator testen. Viel Spaß!''']<br> | ||

| + | [[Bild:Homepage.PNG|300px]] | ||

| + | <br> | ||

<br> | <br> | ||

<div style="text-align:center">[[Bild:Zufallsgenerator.PNG|700px]]<br> | <div style="text-align:center">[[Bild:Zufallsgenerator.PNG|700px]]<br> | ||

| Zeile 7: | Zeile 13: | ||

<br> | <br> | ||

[[Benutzer:Deininger_Matthias/Facharbeit/Angriffe_auf_RSA| '''zurück zum Lernpfad''']] | [[Benutzer:Deininger_Matthias/Facharbeit/Angriffe_auf_RSA| '''zurück zum Lernpfad''']] | ||

| + | <br> | ||

| + | <br> | ||

| + | [[Benutzer:Deininger_Matthias/Facharbeit| zurück zur Übersicht]] | ||

Aktuelle Version vom 18. Dezember 2010, 15:37 Uhr

Pseudozufallsgenerator

Der Name Pseudozufallsgenerator lässt schon erahnen, dass es nur von außen so aussieht, als ob der Pseudozufallsgenerator willkürliche Positionen wählt und dort Zufallsbits einfügt. In Wirklichkeit berechnet der PRNG diese Positionen, mithilfe des ersten Zufallsbits der sog. Seed-Zahl (Saat), so dass sich das System beim Entschlüsseln auch leicht wieder umkehren lässt. Ein Verfahren, um Padding zu realisieren, besteht darin, die Nachricht zu entschlüsseln und das erste Zufallsbit, das an einer festgelegten Stelle im Text eingefügt ist, auszulesen. Anschließend kann der PRNG anhand dieser Seed-Zahl die Positionen der anderen Zufallszahlen im Text berechnen und diese entfernen, so dass als Resultat der ursprüngliche Klartext erscheint.

Hier kannst du einen Pseudozufallsgenerator testen. Viel Spaß!